Tu sistema bajo la lupa: Detectando Debilidades

“El análisis de vulnerabilidades deja de ser un “lujo técnico” para convertirse en una práctica básica, casi como cerrar la puerta de casa con llave antes de dormir“

Hoy en día, el mundo digital es como un vecindario en constante movimiento: siempre hay algo nuevo, pero también nuevas amenazas rondando. Y, en este entorno, el análisis de vulnerabilidades deja de ser un “lujo técnico” para convertirse en una práctica básica, casi como cerrar la puerta de casa con llave antes de dormir.

En pocas palabras, se trata de un proceso preventivo que permite descubrir las debilidades en sistemas, aplicaciones o infraestructuras antes de que un atacante lo haga. Este hábito no sólo ayuda a reducir riesgos, también asegura la continuidad del negocio y mantiene a salvo lo más valioso: la información.

¿Qué es el análisis de vulnerabilidades?

Imagina tu infraestructura de TI como un edificio lleno de puertas y ventanas. El análisis de vulnerabilidades sería como una inspección rutinaria para revisar si alguna ventana quedó abierta, si la cerradura de una puerta está floja o si existe un acceso oculto que nadie había notado.

De manera formal, hablamos de un proceso para identificar, clasificar y priorizar debilidades en sistemas, redes o aplicaciones. Esto se logra con herramientas automáticas y revisiones manuales que ayudan a detectar software desactualizado, configuraciones inseguras o fallos de seguridad.

En otras palabras: es un chequeo que busca fallas pequeñas antes de que se conviertan en puntos de entrada grandes.

¿Por qué es importante?

La mayoría de los ataques no llegan por sorpresa, llegan por descuido. Como en un vecindario donde alguien se aprovecha de una puerta mal cerrada: no hizo falta forzar nada, solo entrar por la oportunidad que estaba ahí.

Un dato lo deja claro: según el IBM Cost of a Data Breach Report 2023, el 27% de las brechas sucedieron por vulnerabilidades conocidas que nunca se corrigieron. En otras palabras, casi 3 de cada 10 incidentes pudieron evitarse con una revisión a tiempo.

Ese es justamente el valor del análisis de vulnerabilidades: detectar los huecos antes de que alguien más los aproveche. No es magia ni gastos excesivos, es prevención inteligente. Invertir en él significa ahorrar costos, proteger la confianza de tus clientes y asegurar la continuidad de tu negocio.

Ejemplos reales

Actualizaciones de software pendientes

Actualizaciones de software pendientes

Supongamos que un escaneo detecta que un servidor web usa una versión antigua de Apache con un fallo crítico. Esa “simple” omisión puede abrir la puerta a ataques graves, cuando todo se habría solucionado aplicando una actualización.

Configuraciones inseguras en la nube

Configuraciones inseguras en la nube

Un análisis puede descubrir buckets (contenedores) de almacenamiento expuestos públicamente. ¿Qué queremos decir? Cualquier persona podría entrar a ver o descargar información sensible.

Estos casos muestran cómo un análisis oportuno detecta desde detalles técnicos hasta errores de configuración cotidianos, que, si no se corrigen, pueden terminar en un problema mayor.

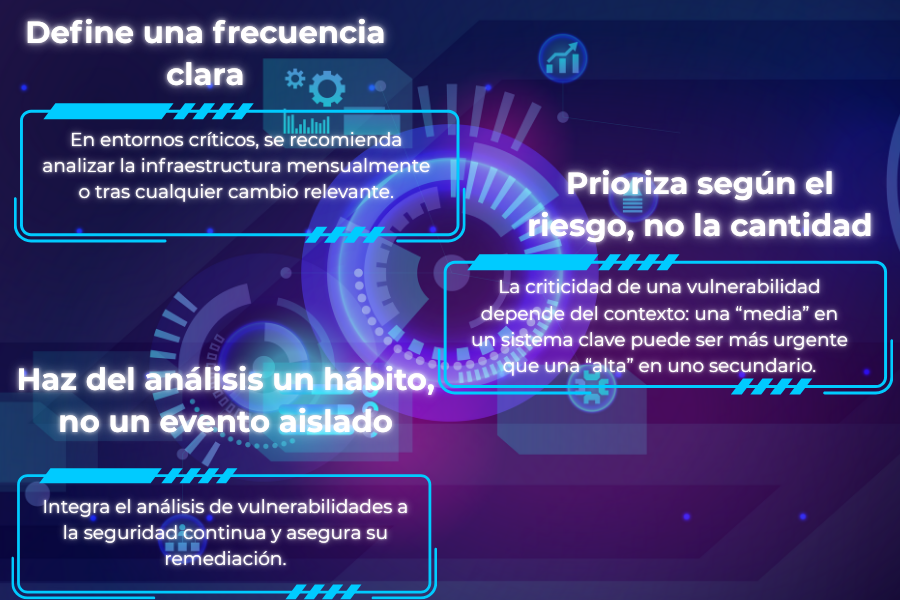

Buenas prácticas para un análisis de vulnerabilidades efectivo

Conclusión: El análisis de vulnerabilidades es como vigilar un vecindario: no basta con esperar ataques, hay que revisar accesos y reforzar a tiempo. Una organización resiliente no elimina riesgos, pero sí los detecta, prioriza y corrige para mantener seguridad y confianza.

En Grupo Siayec contamos con la experiencia y las herramientas necesarias para ayudarte a fortalecer la seguridad de tu infraestructura y aplicaciones. Nuestros servicios de consultoría en análisis de vulnerabilidades te permitirán identificar, priorizar y mitigar riesgos de manera efectiva, alineando la seguridad con los objetivos de tu negocio.

¿Quieres llevar la ciberseguridad de tu organización al siguiente nivel? Solicita una asesoría con Grupo Siayec y comienza a construir una estrategia de seguridad más sólida y confiable.

¡Contáctanos!

"La resiliencia no es ausencia de vulnerabilidades, sino la capacidad de detectarlas y corregirlas a tiempo."

Alfredo Juárez - Ingeniero Ciberseguridad

0 Comentarios